SBATop10 Vulnerabilities_sec4devDialogues2025

- 2. SBA Top 10 Software Vulnerabilities Eine Revue Fabian Funder und Philipp Schweinzer

- 3. 3 Was haben wir gemacht? • Schwachstellen-Daten gesammelt • Zeitraum: 4 Jahre [2021, 2024] • Liste der häufigsten Schwachstellen / Kategorien erstellt • Daten für OWASP TOP 10:2025 eingereicht SBA Research

- 4. 4 Datenerfassung • Schwachstellen anonymisiert und aggregiert o Metadaten über Schwachstellen o Nicht auf Kunden rückführbar • Warum? o Haben wir Blind Spots? o Frühe Erkennung von Trends • Daten haben einen SBA-Bias! SBA Research

- 5. 5 SBA Top 10 1. (WSTG-CRYP) 2. (WSTG-INFO) 3. (WSTG-CONF) 4. (WSTG-CONF) 5. (WSTG-CRYP) 6. (WSTG-CONF) 7. (WSTG-CRYP) 8. (WSTG-INFO) 9. (WSTG-CONF) 10. (WSTG-ATHN) SBA Research Unsichere TLS-Cipher-Suites aktiviert Preisgabe von internen Systeminformationen Keine Content Security Policy im Einsatz Bibliotheken mit bekannten Schwachstellen im Einsatz TLS-Version 1.3 nicht unterstützt Content Security Policy wenig wirksam SSL-Stripping-Angriff möglich Preisgabe interner Information in HTTP-Headern Cookie-Attribut „Secure“ nicht gesetzt Verbesserungswürdige Passwortrichtlinie

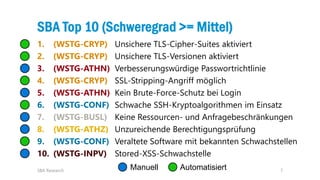

- 6. 6 SBA Top 10 (Schweregrad >= Mittel) 1. (WSTG-CRYP) 2. (WSTG-CRYP) 3. (WSTG-ATHN) 4. (WSTG-CRYP) 5. (WSTG-ATHN) 6. (WSTG-CONF) 7. (WSTG-BUSL) 8. (WSTG-ATHZ) 9. (WSTG-CONF) 10. (WSTG-INPV) SBA Research Unsichere TLS-Cipher-Suites aktiviert Unsichere TLS-Versionen aktiviert Verbesserungswürdige Passwortrichtlinie SSL-Stripping-Angriff möglich Kein Brute-Force-Schutz bei Login Schwache SSH-Kryptoalgorithmen im Einsatz Keine Ressourcen- und Anfragebeschränkungen Unzureichende Berechtigungsprüfung Veraltete Software mit bekannten Schwachstellen Stored-XSS-Schwachstelle

- 7. 7 SBA Top 10 (Schweregrad >= Mittel) 1. (WSTG-CRYP) 2. (WSTG-CRYP) 3. (WSTG-ATHN) 4. (WSTG-CRYP) 5. (WSTG-ATHN) 6. (WSTG-CONF) 7. (WSTG-BUSL) 8. (WSTG-ATHZ) 9. (WSTG-CONF) 10. (WSTG-INPV) SBA Research Manuell Automatisiert Unsichere TLS-Cipher-Suites aktiviert Unsichere TLS-Versionen aktiviert Verbesserungswürdige Passwortrichtlinie SSL-Stripping-Angriff möglich Kein Brute-Force-Schutz bei Login Schwache SSH-Kryptoalgorithmen im Einsatz Keine Ressourcen- und Anfragebeschränkungen Unzureichende Berechtigungsprüfung Veraltete Software mit bekannten Schwachstellen Stored-XSS-Schwachstelle

- 8. 8 Nicht in den Top 10? 21. (WSTG-ATHZ) 24. (WSTG-INPV) 25. (WSTG-SESS) 46. (WSTG-INPV) 87. (WSTG-INPV) SBA Research Unsichere direkte Objektreferenz (~8.0%) SQL-Injection (~6.4%) Cross-Site-Request-Forgery (~6.3%) Server-Side Request Forgery (~3.6%) OS Command Injection (~1.5%)

- 9. 9 OWASP Top 10:2025 Data Submission • Statistik der Schwachstellenkategorien der letzten 4 Jahre eingereicht • Common Weakness Enumeration (CWE) eingesetzt SBA Research

- 10. 10 Zusammengefasste Kategorien SBA Research Kategorie Exemplarische Schwachstelle Broken Access Control Unzureichende Berechtigungsprüfung Exposure of Sensitive Data Preisgabe von internen Systeminformationen Preisgabe interner Information in HTTP-Headern Vulnerable Dependencies Veraltete Software mit bekannten Schwachstellen Security Misconfiguration Keine Content Security Policy im Einsatz Content Security Policy wenig wirksam Session Management Flaws Cross-Site-Request-Forgery (CSRF) Cryptographic Failures Unsichere TLS-Cipher-Suites aktiviert Unsichere TLS-Versionen aktiviert

- 11. 11 Zuordnung zu OWASP Top 10 SBA Research OWASP Top 10 2021 Kategorie A01:2021-Broken Access Control Broken Access Control A04:2021-Insecure Design Exposure of Sensitive Data A08:2021-Software and Data Integrity Failures A06:2021-Vulnerable and Outdated Components Vulnerable Dependencies A03:2021-Injection Security Misconfiguration A05:2021-Security Misconfiguration A09:2021-Security Logging and Monitoring Failures A10:2021-Server-Side Request Forgery (SSRF) A07:2021-Identification and Authentication Failures Session Management Flaws A02:2021-Cryptographic Failures Cryptographic Failures

- 12. 12 SBA Research

- 13. 13 Key Takeaways • OWASP Top 10 2025 Ende des Jahres erwartet • Sicherheitsrisiken entwickeln sich ständig weiter • Trends sind trotz geringer Datenmenge erkennbar • Nur wer kontinuierlich lernt und seine Strategie anpasst, bleibt auch geschützt SBA Research

- 14. 14 Philipp Schweinzer SBA Research pschweinzer@sba-research.org Fabian Funder SBA Research ffunder@sba-research.org

![3

Was haben wir gemacht?

• Schwachstellen-Daten gesammelt

• Zeitraum: 4 Jahre [2021, 2024]

• Liste der häufigsten Schwachstellen / Kategorien

erstellt

• Daten für OWASP TOP 10:2025 eingereicht

SBA Research](https://image.slidesharecdn.com/sbatop10sec4devdialogues-250626092143-1ec396a5/85/SBATop10-Vulnerabilities_sec4devDialogues2025-3-320.jpg)