Conexión

- 1. Conexión

- 2. Índice del curso Introducción Tecnologías de acceso a Internet Hardware de redes Interconexión de redes Protocolo TCP/IP Protección y seguridad

- 3. 1- Introducción SISTEMAS DE COMUNICACIÓN Objetivos de las redes: COMPARTIR RECURSOS que todos los programas, datos y equipos estén disponibles para cualquiera de la red. - No importa donde esté el recurso y el usuario. PROPORCIONAR FIABILIDAD que los datos lleguen correctos, ordenados, encriptados, etc.

- 4. INTRODUCCIÓN Sistemas de comunicación Tipos de redes Historia de Internet Servicios que ofrece

- 5. 1- Introducción La mayoría de las empresas cuentan con ordenadores interconectados (formando una Intranet) donde se comparten los datos (la información de la empresa). Estos ordenadores comparten información.

- 6. Historia En los 60 EE.UU. buscaba la forma de mantener las comunicaciones del país en el posible caso de una Guerra Nuclear. La información se enviaba dividida en porciones (tramas) donde se especificaba la dirección de destino pero no la ruta que debía seguir. Cada paquete buscaba la ruta disponible. El destinatario reconstruía el mensaje original.

- 7. Tipos de Redes LAN red de área local Ordenadores conectados en el mismo edificio. Objetivos: Reducir costes. Compartir información, recursos, etc. WAN red de área extensa Red de gran alcance.

- 8. Internet Nace como propósito de poner en contacto diversas LAN. Es una red de redes (a nivel mundial). Existen millones de computadoras interconectadas. Opera a través de los protocolos TCP/IP

- 9. Servicios que ofrece Internet Servicios Web podemos visitar páginas Web. Acceso remoto a otras máquinas telnet y ssh Transferencia de archivos FTP Servicio de correo e-Mail Conversaciones en línea chat Mensajería instantánea ICQ, messenger

- 10. TECNOLOGÍAS DE ACCESO Módem analógico RDSI ADSL Cable Satélite Inalámbricas

- 11. MÓDEM ANALÓGICO Para conectarse a Internet se requiere un módem y línea telefónica. Es la tecnología más antigua. La conexión se establece marcando el número de teléfono de nuestro proveedor. Transmiten datos a 33 kbps. Reciben datos a 56 kbps.

- 12. MÓDEM ANALÓGICO El módem hace de puente entre el ordenador y la línea telefónica. Existen dos tipos de módem: Externos Internos

- 13. RDSI: Red Digital de Servicios Integrados Es un servicio digital de teléfono, también se utiliza la línea telefónica. Datos y teléfono van independientes. Mayor velocidad que un módem. Esta tecnología ha quedado desbancada por la ADSL.

- 14. RDSI La transmisión de la señal se hace de forma digital en todo el trayecto, el teléfono actúa de códec digitalizando la señal acústica del auricular. Al ordenador se conecta un adaptador. Se aseguran 64 Kbps.

- 15. ADSL: Servicio de Línea de Suscriptor Envía una señal de datos digital de alta velocidad en la línea telefónica. No está disponible en zonas rurales. Se necesita un router ADSL y una tarjeta de red.

- 16. ADSL Utiliza la línea telefónica Se aprovecha el ancho de banda no utilizado por el canal de voz. ADSL opera sobre un único par de cables trenzados. La transmisión se realiza de forma analógica. Los módems ADSL sueles ser externos.

- 17. Cable Este servicio lo suelen ofrecer las operadoras de televisión por cable. La información se transmite utilizando fibra óptica (impulsos fotoeléctricos). Es el medio más rápido.

- 18. Redes inalámbricas Una red de área local o WLAN (Wireless LAN) utiliza ondas electromagnéticas (radio e infrarrojo) para enlazar (mediante un adaptador) los equipos conectados a la red.

- 19. Redes inalámbricas Proporciona al usuario una gran movilidad sin perder conectividad. Facilidad de instalación. Ahorro que supone la supresión del medio de transmisión cableado. Velocidad de transmisión menor se sitúa entre los 2 y los 10 Mbps frente a los 10 y hasta los 100 Mbps ofrecidos por una red convencional.

- 20. Ámbito de aplicación En edificios históricos , de difícil acceso y en general en entornos donde la solución cableada es inviable. Posibilidad de reconfiguración de la topología de la red sin añadir costes adicionales. Redes locales para situaciones de emergencia o congestión de la red cableada . Estas redes permiten el acceso a la información mientras el usuario se encuentra en movimiento . Habitualmente esta solución es requerida en hospitales, fábricas, almacenes... Generación de grupos de trabajo eventuales y reuniones ad-hoc . En ambientes industriales con severas condiciones ambientales.

- 21. Materiales para la Wi-Fi Se pueden desarrollar soluciones económicas, fiables y rápidas. Componentes básicos: Tarjeta de red Punto de acceso Puentes Antenas

- 22. 1. Tarjeta de red Su objetivo es transferir paquetes de datos a través de la red inalámbrica. El producto consta de tres partes: La radio La antena Los leds (informan del status y errores del dispositivo)

- 23. 2. Puntos de acceso Actúa como elemento central de comunicaciones y enlaza redes cableadas con inalámbricas. Puede actuar como repetidor o como punto de extensión para ampliar la cobertura de la red sin cables.

- 24. 3. Puentes Se utilizan para conectar dos o más redes cableadas separadas, es decir, para extender la LAN. Fácil de instalar y configurar.

- 25. 4. Antenas Su función en las WLAN consiste en recibir y transmitir información. Sus dos características más importantes son la ganancia (para que no pierda energía la señal) y la forma del patrón de radiación (puede ser directiva o omnidireccional).

- 26. Estándares Ahora, un nuevo estándar, denominado IEEE 802.11b, y un consorcio de fabricación, el Wireless Ethernet Compatibility Alliance (WECA), han creado nuevos productos que rompen el techo de la velocidad, garantizan la interoperatividad entre fabricantes y ofrecen precios más bajos.

- 27. Riesgos de las inalámbricas Cualquier PC o dispositivo que esté dentro del alcance puede unirse a la red. Opciones de seguridad: WEP (clave secreta de los pc que usan la red) Vulnerable porque el código es estático WPA (acceso protegido a WiFi) Sistema de encriptación Emplea un algoritmo complejo que reemplaza periódicamente las claves de seguridad.

- 28. HARDWARE DE REDES Topologías Tecnologías de conmutación Clasificaciones

- 29. HARDWARE DE REDES 1- Topologías La topología de una red es la configuración espacial en que se disponen sus líneas y nodos. BUS: Todas las estaciones se conectan a un único medio de transmisión ANILLO: Cada estación se conecta dos veces al medio.

- 30. 1- Topología Estrella: existe una estación principal que asume las tareas de conmutación. Árbol: topología mixta entre bus y estrella. Mallada: opción para las redes punto a punto.

- 31. 2- Tecnologías de conmutación CONMUTACIÓN DE CIRCUITOS Por ejemplo: cuando hablamos por teléfono Consiste en establecer para cada proceso de comunicación un circuito. Transmisión analógica

- 32. 2- Tecnologías de conmutación CONMUTACIÓN DE PAQUETES El usuario envía la información dividida en paquetes con codificación digital. Cada paquete es enviado de un nodo a otro hasta que llega al punto de destino.

- 33. Clasificación de las redes En función de las tecnologías de transmisión: Redes de difusión Punto a punto En función de la extensión: LAN MAN WAN WLAN

- 34. Redes de difusión (BROADCAST) El canal de transmisión es compartido por todos los pc. Cada pc de la red escucha cada mensaje, analiza la dirección de destino y comprueba si coincide con la propia. Desventajas: problemas de privacidad hay que encriptar los mensajes

- 35. Punto a Punto Se construyen por medio de conexiones entre pares de ordenadores (llamados también circuitos). Una vez que un paquete es depositado en la línea, su destinatario inmediato está perfectamente determinado.

- 36. TCP / IP Objetivos Direcciones IP Subredes Nombres de dominios

- 37. PROTOCOLO TCP / IP El Protocolo de control de transporte/Protocolo Internet es el protocolo de red más utilizado y la base de Internet. Sus capacidades de enrutamiento ofrecen la máxima flexibilidad en una red de ámbito empresarial. En Windows XP, TCP/IP se instala automáticamente.

- 38. Objetivos TCP/IP Asigna IP a los clientes de la red. Resolución de nombres para las conexiones de red y de acceso telefónico (DNS, WINS) Herramientas de Internet TCP/IP proporciona el Protocolo de transferencia de archivos: FTP y Telnet. FTP es una aplicación basada en caracteres que permite conectarse a servidores FTP y transferir archivos. Telnet es una aplicación gráfica que le permite iniciar sesión en equipos remotos y emitir comandos como si se encontrara sentado ante el teclado de esos equipos.

- 39. Direcciones IP (Internet Protocol) Cada host (equipo) o router de Internet tiene una dirección IP única que codifica su número de red y su número de host. Son de 32 bits o 4 bytes. Se dividen: Una porción para identificar la red Una porción para identificar el host

- 40. Direcciones IP Se dividen en 5 clases Clase A 0rrrrrrr.hhhhhhhh.hhhhhhhh.hhhhhhhh Clase B 10rrrrrr.rrrrrrrr.hhhhhhhh.hhhhhhhh Clase C 110rrrrr.rrrrrrrr.rrrrrrrrr.hhhhhhhh Clase D 1110 dirección multicast Clase E 11110 reservado para futuros usos

- 41. Direcciones IP CONVENIOS 255.255.255.255 broadcast (emisión a todos los hosts) es la propia red 0.0.0.0 identifica el host actual 127.x.y.z loopback (devuelven la dirección de origen) Direcciones reservadas para intranets 10.0.0.0 172.16.0.0 a 172.31.0.0 192.168.0.0 a 192.168.255.0

- 42. SUBREDES Una red puede dividirse en una o más redes más pequeñas mediante el uso de máscaras de subred. Razones para dividir la red: Utilizar medios de conexión diferentes Aislar subredes Mejorar seguridad Cada subred funciona como si fuera una red independiente.

- 43. SUBREDES Ahora la dirección IP se divide en: Bytes para dirección de red Bytes para dirección de host que se compone de: direc. Subred y direc. Host Máscara de subred. Ponemos a 1 la dirección de red y subred.

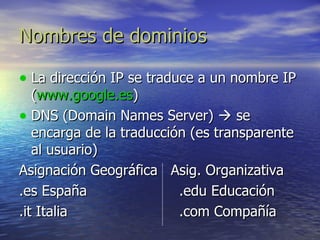

- 44. Nombres de dominios La dirección IP se traduce a un nombre IP ( www.google.es ) DNS (Domain Names Server) se encarga de la traducción (es transparente al usuario) Asignación Geográfica Asig. Organizativa .es España .edu Educación .it Italia .com Compañía

- 45. Comandos de red

- 46. Comandos de red Windows XP incluye una amplia gama de comandos de red mediante los cuales podemos diagnosticar y configurar nuestra conexión de red. ipconfig ping tracert pathping …

- 47. ipconfig Se ejecuta en una ventana de símbolo de sistema y proporciona un resumen de la configuración de la red: Dirección IP Máscara de red Puerta de enlace predeterminada ipconfig /all muestra informe detallado de la configuración de la red

- 48. ping El uso más habitual de este comando es para comprobar el enlace con otro servidor que se encuentre en la red. Se utiliza ping “IP” o “Nombre_dominio” Ej: ping 128.192.0.1 ping www.google.es

- 49. ping Al ejecutar ping se envían 4 paquetes a la dirección indicada y mide el tiempo que tarda en recibir las respuestas. ping 127.0.0.1 dirección localhost (tu propio pc) Si al hacer el ping localhost nos da problemas, sabremos que nuestra tarjeta de red está mal instalada.

- 50. ping Luego haremos ping a otro equipo de la red y significará que tenemos conectividad física (hubs, switch, cable de red, funcionan bien). Ping exitoso a la puerta de enlace predeterminada significa que tenemos acceso a las redes e Internet.

- 51. ping Ping a un nombre de dominio ping www.google.es Obtener respuesta de estos servidores significa que hemos configurado bien los servidores DNS.

- 52. Comprobación de ruta El comando tracert proporciona información sobre los routers por los que va pasando los paquetes que enviamos. tracert www.google.es

- 53. pathping Este comando es como tracert pero proporciona también información sobre pérdida de paquetes y latencia. pathping 127.0.0.1

- 54. Comandos net Windows XP incorpora una colección de herramientas de configuración y utilización de la red. net use net accouts net start net print net stop net statistics net send net view

- 55. net use Net use z: \\raquel\fotos --> asigna la unidad z: al recurso compartido \\raquel \fotos Así podremos acceder al recurso de red como si se tratase de un disco duro. Para ver los recursos de red mapeados a unidades del sistema ejecuta “net use”. Para eliminar un mapeo “net use z: /delete”

- 56. Enviar mensajes de consola Podemos enviar mensajes a los equipos de la red mediante el comando “net send” net send \\raquel Hola, esto es un mensaje de prueba. Si hacemos “net send * Hola” el mensaje se envía a todos los equipos. Hay que tener el servicio mensajero activado para ello haremos: net start mensajero

- 57. Modificar contraseñas de red Net accounts /minpwlen:[longitud] mínimo nº de caracteres que tendrán las contraseñas de los usuarios /maxpwage:[días] nº de días que será válida la contraseña (si especificamos unlimited, la contraseña no caducará) /domain permite aplicar los cambios a todos los equipos del dominio Ej: net accounts /MAXPWAGE:30

- 58. Obtener estadísticas de red Net statistics obtiene información sobre los servicios Servidor y Estación de trabajo. Ej: net statistics server net statistics workstation

- 59. Equipos y Recursos net view muestra una lista de los equipos del dominio o del grupo de trabajo que hay registrados en el sistema. ¿Qué equipos pertenecen a el dominio? Haciendo net view \\nom_equipo muestra los recusos compartidos de dicho equipo.

- 60. Dominios y Grupos Windows 2000 o XP –> multiusuario Cada usuario puede tener configuraciones personales en un pc, que se guardan en una BD de usuarios

- 61. Dominio Si todos los equipos de la red, tienen una BD de usuarios común y cualquier persona desde cualquier pc puede acceder a su configuración personal. Inicio Panel de control Sistema ID. Red

- 62. Grupo de trabajo Si el equipo mantiene su propia BD de usuarios y para que un usuario pueda iniciar sesión en varios equipos hay que dar de alta su cuenta en cada uno de ellos. Cuentas de usuario

- 63. Protección y Seguridad Concepto de cortafuegos Jerarquía y privacidad en red Monitorización y auditoria de red

- 64. Concepto de cortafuegos Se asocia a routers y servidores de seguridad. Elementos fundamentales en la política de seguridad de la organización: Normas de acceso a la red Política de servicios en la red. Mecanismos de autentificación en acceso remoto o local a los usuarios de la red. Reglas de cifrado de datos y soportes. Normas de protección antivirus.

- 65. Firewall Permite al equipo de admin. de red definir un control de fronteras que mantenga a los usuarios no autorizados fuera de la red. Controlan la salida de los propios usuarios a Internet. Las IP de la intranet permanecen transparentes a intrusos.

- 66. Jerarquía y privacidad en red No todos los usuarios deben tener acceso a todos los recursos y aplicaciones. Jerarquía de usuarios: dar de alta usuarios con distinto tipo de acceso y control: Usuario normal Administradores: gestionan el funcionamiento de los recursos y los accesos de los usuarios

- 67. Monitorización y auditoria de red Plan de gestión de red para prevenir problemas, debe asumir las siguientes tareas: Monitorización de la carga de trabajo del servidor de archivos. Monitorización y control del uso del espacio en disco duro. Comprobación de los recursos compartidos. …

- 68. Monitorización y auditoria de red Mantenimiento de identificadores de usuarios y de información de estaciones. Mantenimiento de BD almacenadas en el servidor. Copias de seguridad periódicas. Auditoria de los eventos de la red.

![Modificar contraseñas de red Net accounts /minpwlen:[longitud] mínimo nº de caracteres que tendrán las contraseñas de los usuarios /maxpwage:[días] nº de días que será válida la contraseña (si especificamos unlimited, la contraseña no caducará) /domain permite aplicar los cambios a todos los equipos del dominio Ej: net accounts /MAXPWAGE:30](https://image.slidesharecdn.com/conecta-tu-pc-al-mundo-1230989032086159-1/85/Conexion-57-320.jpg)